Come tutti ben sappiamo eseguire il Root sul proprio dispositivo può introdurre diversi rischi, questa volta, a compromettere la sicurezza dei dati e l'applicazione S-Memo di Samsung.

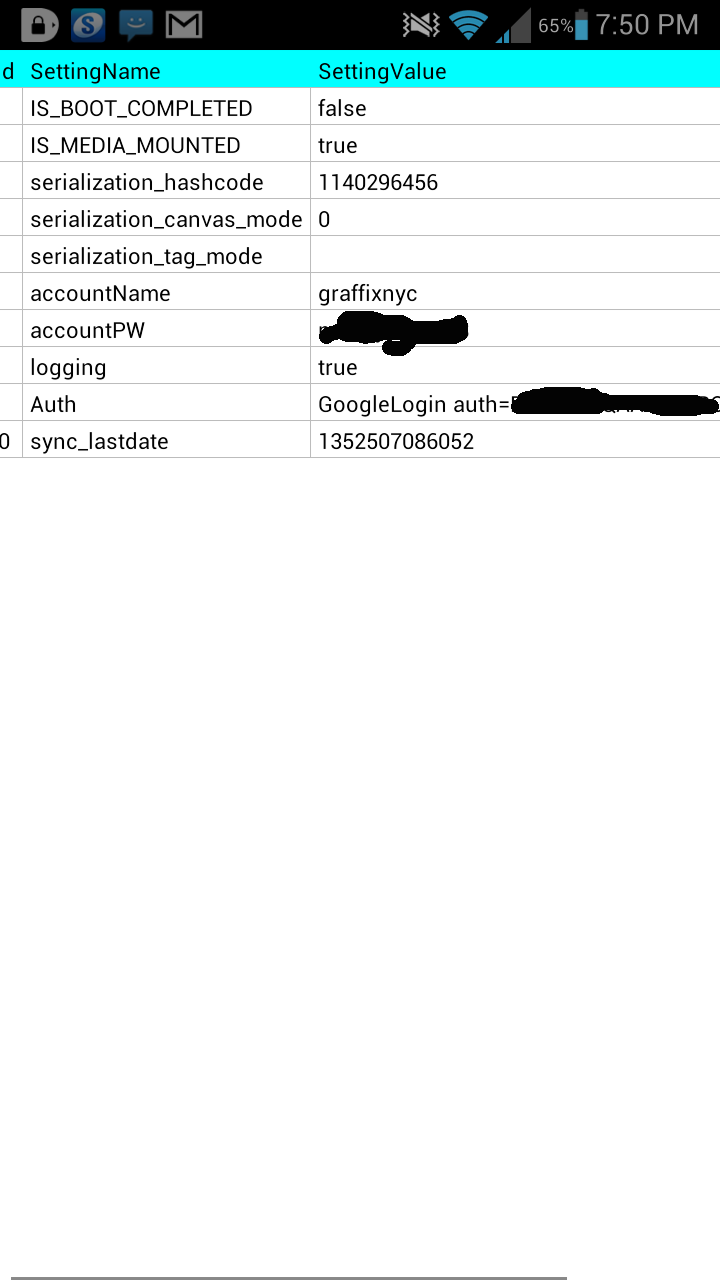

A quanto pare, S-Memo , se sincronizzato con l’account Google, memorizza le credenziali di accesso in clear-text, quindi potenzialmente visibili da chiunque. Questi dati sono visibili solo dagli utenti che hanno i privilegi di amministratore sul sistema ( Root ) e possono accede alla partizione /data del dispositivo. La lettura del file e’ abbastanza semplice, basta avere installato un semplice SQlite Editor e navigare nella cartella che contiene i dati dell’applicazione per poter visualizzare il file. Va anche detto che, potenzialmente, qualsiasi applicazione che punti a quella directory e a quel file , possa essere in grado di accedere e leggerne il contenuto anche se non si hanno i privilegi di ammministratore abilitati nel sistema.

Se volete verificare di persona questi sono i punti da seguire:

- installate SQlite Editor dal Play Store

- navigate fino alla directory /data/data/com.sec.android.provider.smemo/databases

- aprite il file Pen_memo.db utilizzando l’opzione “Common Settings table”

Purtroppo diversi sviluppatori non prendono le necessarie precauzioni quando creano le proprie applicazioni, ma sta comunque all’utente finale fare il possibile per preservare i propri dati personali.

quindi qualcuno per leggere i miei dati dovrebbe prima cosa impadronirsi del mio device, poi fare root o sperare che io ce l’abbia, poi installare sqlite editor (una app non per tutti) navigare fino a una cartella nascosta in una partizione, aprire un database con una opzione particolare? penso che se mi rubino il telefono lo formattano e se lo tengono :P

qualunque app “malware” puó farlo in automatico

Manco così “malware”… con istruzioni del genere la so scrivere io… potenzialmente raccogliere le credenziali di accesso a tutti i Samsung con il root diventa decisamente facile…

non vedo perchè stare sempre qui a minimizzare ;) i problemi di sicurezza, in android, ci sono e gli articoli come questo lo dimostrano… alcuni sono allarmismi inutili e prevedibile, è chiaro che un sistema così usato sia maggiormente attaccato (non si vanno certo a prendere symbian o palm os) come è anche per windows… certo che se ci si mettono anche quelli che dovrebbero migliorarlo… già è tanto per un app scaricata dal play store ma per una di default… e non mi sembra la prima volta che samsung fa di questi errori… ricordo quella del qr code…

Non è certo questa la reazione che bisognerebbe avere leggendo un articolo del genere.

ma neanche la tua che, visto che non hai commentato altro che questa frase, mi pare sia antitetica.

ma dorco pio

ma morca padonna

pericoloso si, ma se si attiva la verifica con 2 passi ci si mette a riparo da queste cose

E quanti dei possessori galaxy s, s2 ed s3, note e tab lo faranno?

Attivare la verifica?cioè?

cioè per accedere da un computer diverso dal solito oltre user/password serve un codice generato automaticamente o dall’app google autenticator o che ti viene dato facendoti chiamare (una voce guida ti dirà il codice) o facendoti mandare il codice tramite sms… http://support.google.com/accounts/bin/answer.py?hl=it&answer=180744

Scusa ma se sono in possesso del cellulare a che serve?

se tu inteso (come cracker) sei in possesso del cellulare della vittima allora puoi fare il login a google….

Volevo istallarla, ma non la trovo su Samsung Apps!!!! Mi sapete dare il Link?

Grazie

[…] (…)Continua a leggere S-Memo memorizza le credenziali dell’account Google in clear-text su Androi… […]

non mi sembra così grave….quando facciamo un login via browser la pwd parte in chiaro…passa atraverso https…arriva al server google viene fatto (probabilmente) l’md5 il confronto con la pwd storata in md5…e via con il login….s-memo non sta facendo altro che simulare quest’azione.

potrebbe utilizzare oauth…ma anche in questo caso se un malware raccogliesse l’info (token oauth) e il cracker sapesse come fare..potrebbe accedere all’account….

Poche idee ma molto ben confuse…

Ti consigli di ripassare le tue conoscenze sull HTTPS :)

grazie per il consiglio. ..lo farò ;)